JAV kibernetinio saugumo ir infrastruktūros saugumo agentūra (CISA) ketvirtadienį perspėjo, kad didelio sunkumo Apache ActiveMQ pažeidžiamumas, pataisytas anksčiau šį mėnesį, dabar aktyviai naudojamas atakoms.

„Apache ActiveMQ“ yra populiariausias atvirojo kodo „Java“ pranešimų tarpininkas, skirtas asinchroniniam ryšiui tarp programų.

Saugos trūkumas, pažymėtas kaip CVE-2026-34197, buvo nepastebėtas 13 metų ir jį atrado „Horizon3“ tyrinėtojas Naveenas Sunkavally, naudodamas Claude AI asistentą.

Sunkavally paaiškino, kad pažeidžiamumas kyla dėl netinkamo įvesties patvirtinimo, dėl kurio autentifikuoti grėsmės veikėjai gali vykdyti savavališką kodą per injekcijos atakas. „Apache“ prižiūrėtojai kovo 30 d. pataisė pažeidžiamumą „ActiveMQ Classic“ 6.2.3 ir 5.19.4 versijose.

„Rekomenduojame organizacijoms, kuriose veikia ActiveMQ, tai laikyti aukštu prioritetu, nes ActiveMQ buvo nuolatinis realaus pasaulio užpuolikų taikinys, o ActiveMQ išnaudojimo ir panaudojimo metodai yra gerai žinomi“, – perspėjo „Horizon3“.

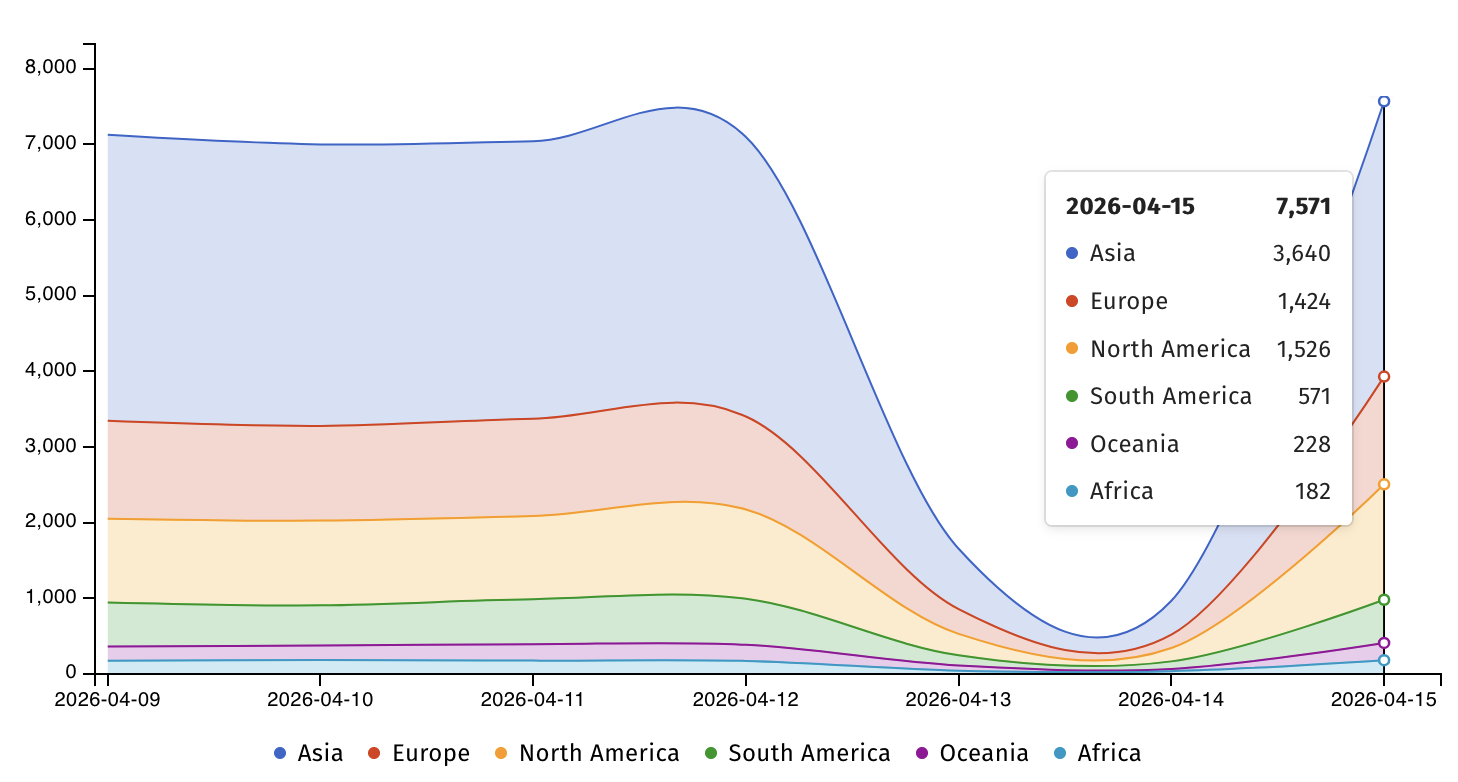

Grėsmių stebėjimo paslauga „ShadowServer“ šiuo metu stebi daugiau nei 7500 „Apache ActiveMQ“ serverių, esančių internete.

Ketvirtadienį CISA įtraukė CVE-2026-34197 į žinomų išnaudotų pažeidžiamumų (KEV) katalogą ir įsakė Federalinės civilinės vykdomosios valdžios (FCEB) agentūroms per dvi savaites, iki balandžio 30 d., pataisyti ActiveMQ serverius, kaip nurodyta privalomojoje veiklos direktyvoje (BOD) 22-01.

„Horizon3“ tyrėjai teigė, kad išnaudojimo požymių galima rasti išanalizavus „ActiveMQ“ brokerių žurnalus, ir rekomendavo ieškoti įtartinų brokerių jungčių, naudojančių brokerConfig=xbean:http:// užklausos parametrą ir vidinį transportavimo protokolą VM.

„Tokio tipo pažeidžiamumas yra dažnas kenkėjiškų kibernetinių veikėjų atakų vektorius ir kelia didelį pavojų federalinei įmonei“, – perspėjo kibernetinio saugumo agentūra.

„Taikykite švelninimo priemones pagal pardavėjo instrukcijas, laikykitės taikomų BOD 22-01 gairių debesijos paslaugoms arba nutraukite produkto naudojimą, jei mažinimo priemonės nepasiekiamos.

Ji taip pat paragino privataus sektoriaus gynėjus teikti pirmenybę CVE-2026-35616 pataisymui ir kuo greičiau apsaugoti savo organizacijų tinklus, nors BOD 22-01 taikomas tik JAV federalinėms agentūroms.

Anksčiau CISA pažymėjo du kitus „Apache ActiveMQ“ pažeidžiamumus, kaip išnaudojamus laukinėje gamtoje, pažymėtus kaip CVE-2023-46604 ir CVE-2016-3088, o pirmąją „TellYouThePass“ išpirkos reikalaujančių programų gauja taikė kaip nulinės dienos trūkumą.

AI sujungė keturias nulio dienas į vieną išnaudojimą, kuris aplenkė tiek atvaizdavimo įrenginį, tiek OS smėlio dėžes. Ateina naujų išnaudojimų banga.

Autonominio patvirtinimo aukščiausiojo lygio susitikime (gegužės 12 ir 14 d.) pamatysite, kaip autonominis, daug konteksto patvirtinantis patvirtinimas randa tai, kas yra išnaudojama, įrodo, kad valdikliai galioja, ir uždaro taisymo kilpą.